25 Jahre eXirius: Von der Gründung zur verlässlichen IT-Partnerschaft

Vor genau 25 Jahren, im Oktober 2000, startete eXirius in Saarbrücken als kleines Beratungsunternehmen. Was mit Fokus auf Datenbanken und Schulungen begann, hat sich zu einem breit aufgestellten Spezialisten für datenbankbasierte Software, Virtualisierung und Business-Continuity-Management entwickelt. Ein Rückblick – und ein Blick nach vorn.

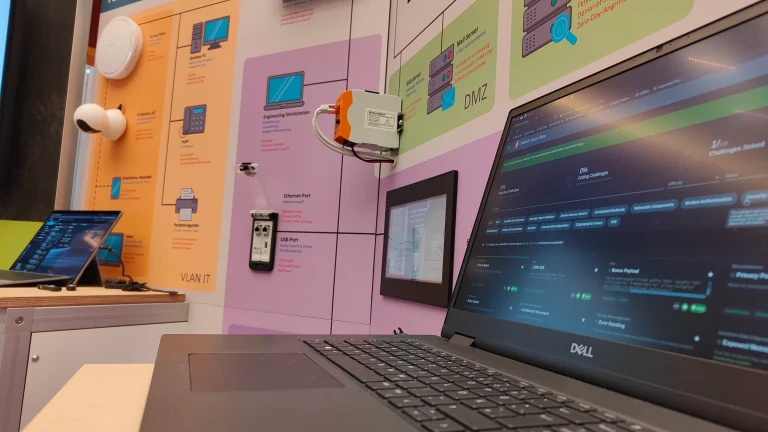

(mehr …)Viele Grüße von der IT.CON

Am 18. September waren die Büros der eXirius etwas dünner besetzt als üblich. Gleich vier Kollegen brachen morgens nach Saarbrücken auf, um an der saarländischen IT-Sicherheitskonferenz IT.CON teilzunehmen. Die Themen klangen sehr vielversprechend: von der Psychologie über IT-Recht und KI bis hin zu Live-Hacking war alles dabei. Eine solche Gelegenheit der Weiterbildung und des Austausches mit den entsprechenden Ausstellern und Interessengruppen ist im Saarland einmalig. Unter den vielen Ständen, die man in den Pausen gerne besuchte, waren auch bekannte Großunternehmen und "befreundete" Projektpartner. Die "Bunker-Brause" (ein isotonisches Getränk) und die Kollegen der Firma internett waren auf jeden Fall einer Station wert. Doch musste man sich unter den vielen Anbietern aus ganz Deutschland entscheiden: es gab zu viele spannende Anwendungen, Projekte und Lösungen zu sehen. Besonders faszinierend wirkte eine Firma aus dem benachbarten Lebach, die mit Hilfe von YubeKey-Hardware und eigener Software zu beinahe jedem IT-System eine sehr starke Authentifizierung versprach.…

Noah schließt die Ausbildung ab und verstärkt die eXirius

Heute möchten wir einen weiteren neuen Mitarbeiter vorstellen, wobei das Wort "neu" nicht wirklich zutrifft. Noah hat bei der eXirius die Ausbildung zum Fachinformatiker gemacht und nun verstärkt er vor allem das Team Auftragsentwicklung. Wie es ihm dabei ging und warum er sich für die eXirius entschieden hat, hat er uns im Interview verraten. Du hast nach Deinem Abi den Weg zu eXirius gefunden. Wie hast Du von uns erfahren? Warum hast Du Dich für uns entschieden? Erfahren hab ich von der eXirius durch den Sohn von Claus Cullmann, weil er auf die selbe Schule ging und ich mit ihm schon jahrelang befreundet war. Als er mir dann eines Tages erzählt hat, was sein Vater macht, wurde ich neugierig. Da ich zur Zeit noch keinen Betrieb im Auge hatte und es für mich klar war, dass ich meine Berufskarriere in der IT-Welt machen werde. Nachdem ich dann für kurze Zeit die eXirius bei einem…

Weltmarktführer vertrauen eXirius

„Weltmarkführer sind eine Schatzkiste unserer Wirtschaft.“ So beginnt der einleitende Satz der Wirtschaftswoche (https://www.wiwo.de/) im Sonderheft vom November 24.

In der heutigen digitalen Welt sind Innovation, Effizienz und Skalierbarkeit entscheidende Faktoren für den Erfolg. Als IT-Dienstleister mit langjähriger Erfahrung und tiefgehender technologischer Expertise sind wir stolz darauf, für acht Welttechnologieführer aus Deutschland zu arbeiten.

(mehr …)Darf ich vorstellen? Bohdan.

Heute möchten wir einen besonderen Mitarbeiter vorstellen. Er ist nicht nur der jüngste unter uns, sondern auch unser neueste Azubi, der die Chance wahrgenommen hat und seinen Traumberuf bei uns erlernen will. Sein Weg zu uns ist wirklich spannend.

Raus aus der Cloud? Aber wohin eigentlich?

Die Spatzen pfeifen es von den Dächern: die Public Cloud ist oft zu teuer. Die vermeintliche Sicherheit vor Ausfällen erwies sich für so manches Unternehmen als ein unkalkulierbares Risiko. Auch das beste Risikomanagement hatte es nicht im Blick, das eine legale Änderung der Lizenzbedingungen bzw. -Preise zu einer Kostenlawine führen würde. Die Übernahme von VMware durch Broadcom bescherte einigen IT-Verantwortlichen schlaflose Nächte. In einer Abteilung, die auf Jahre im Voraus planen muss, um das Budget nicht zu sprengen, kann eine solche Veränderung schnell zum Problem werden. Schon 2022 zog David H. Hannson (Erfinder von Ruby on Rails) in seinem Blogbeitrag mit Verweis auf die hohen Kosten einen Rückzug aus der Public Cloud in Erwägung. Seiner Einschätzung folgten auch einige IT-Magazine wie die Computer Woche. Im Juni 2023 war es dann so weit: Hannson verließ die Cloud. Ein halbes Jahr später bereut er seine Entscheidung nicht. (Und das noch vor dem Lizenz-Schock!)

(mehr …)PostgreSQL Replication Cluster mit BaRMan, RepMgr und KeepAliveD

Wir von eXirius liefern und betreiben schon seit vielen Jahren PostgreSQL als Appliance-Lösung für verschiedenste Anwendungsbereiche. Z.B. verwendet Logistik-Software unsere Appliance ebenso wie GIS- und andere Anwendungen. Die Robustheit des PostgreSQL-Datenbanksystems bildet dabei, ebenso wie sein enormer Funktionsumfang und seine Erweiterbarkeit, eine perfekte Grundlage für einen zuverlässigen Betrieb.

(mehr …)Von Oracle zu PostgreSQL wechseln

Oracle DB ist eine ausgereifte, zuverlässige Datenbank. Wir sind Oracle Experten im KMU-Umfeld und sind von dem Produkt überzeugt. Dennoch kann es Gründe geben, die Datenbank zu wechseln. Schauen wir uns diese kurz an.

(mehr …)Es muss nicht immer ein Virenscanner sein

Seit KRITIS-II und NIS-II das Bewusstsein der Entscheider erreicht haben, wird vermehrt auf die Informatiossicherheit, vor allem aber auf die Cybersecurity, geachtet. Die Absicht des Gesetzgebers scheint erreicht. Die strukturkritischen Informationssyteme genießen eine besondere Aufmerksamkeit. In Zeiten der Industrie 4.0 und der fortschreitenden Digitalisierung aller Lebensbereiche ist dieser Schritt unumgänglich.

Die digitale Erpressung mit Hilfe von Ransomware verursacht hohe Schäden sowohl in Privatunternehmen als auch bei staatlichen Einrichtungen. Backups wie z.B. unser Secure online B@ckup sind Vorsorgemaßnahmen mit dem Ziel der Schadensbegrenzung. Doch ein Backup ist nicht das einzige Mittel des Schutzes der IT. Daneben gibt es viele akute und präventive Maßnahmen, die den Verlust oder Leak von Daten begrenzen sollen. Dazu zählt man die Härtung der Systeme (Updates, Firewall, Verzicht auf nicht benötigte Software und Dienste) und die Detektion von Anomalien (Deep Package Inspection in Routern und Firewalls, regelmäßige Netzwerk-Scans und Überwachung auf Virenbefall). Jedes davon begegnet einem bestimmten Risiko, welches in der Schutzziel-Analyse erkannt wurde. Eine solche ist in den meisten Informatonssicherheitsmanagementsystemen (ISMS) enthalten und soll die allgemein gehaltene Anforderung in messbare (vgl. ISO 27001, Punkt 9.1), logisch zusammenhängende Einheiten herunter brechen. (Eine nützliche Liste für eine Analyse und den Umgang mit Risiken bietet BSI-Standard 200-3.) Die Maßnahmen müssen dem Risiko angemessen sein. Jedoch welche es sein sollen, muss genau abgewogen werden.

(mehr …)- 1

- 2

- 3

- 4

- …

- 9

- Zur nächsten Seite